本ヘルプセンターは英語版を翻訳したものです。また、一部には翻訳ソフトウエアにより機械的に翻訳した内容が含まれます。翻訳については順次対応しておりますが、最新の情報になっていない場合があります。最新の情報は英語版のページでご確認ください。表示言語は、画面右上の言語名をクリックして切り替えられます。

本ヘルプセンターの一部の記事には外部リンクが含まれています。リンク切れなどお気づきの点がございましたら、トレンドマイクロサポート窓口までご連絡ください。

アプリケーションコントロールの有効化

Deep Security 10で導入された新機能です。

アプリケーションコントロールは、ソフトウェアの変更を管理する機能です。数千台のコンピュータがある環境でも、業務を中断することなく最小限の手間で簡単に管理できるように設計されています。

アプリケーションコントロールでは、次のような実行可能ファイルに対する変更が検出されます。

- ユーザによる不要なソフトウェアのインストール

- PHPページ、Pythonスクリプト、またはJavaアプリケーションの追加

- 予定されていない自動アップデート

- ゼロデイのランサムウェア

変更が検出されたら、必要に応じてコンピュータをロックダウンし、承認されていないソフトウェアをブロックできます。

アプリケーションコントロールを使用するための基本手順は次のとおりです。

- コンピュータの標準のソフトウェア (Deep Security Agentのインストールも含む) をすべてインストールします

-

Red Hat Linux 6または7かAmazon Linuxが必要です。その他のLinuxディストリビューションおよびMicrosoft Windowsについては、今後のリリースで追加されます。

プロキシはサポートされていないため、多くのトポロジーで機能しません。プロキシは今後のリリースでサポートされる予定です。 - アプリケーションコントロールイベントの監視

- ソフトウェアの許可またはブロック (ロックダウンされていない場合) の設定をします

- メンテナンス期間中はソフトウェアアップデートを許可してください

詳細については次を参照してください。

アプリケーションコントロールを有効にする

アプリケーションコントロールを段階的に展開する場合は、一度に1台または数台程度のコンピュータでアプリケーションコントロールを有効にします。

-

![アプリケーションコントロールを有効にして、ソフトウェアの変更を検出します。許可ルールにないソフトウェアをブロックするには、[承認されていないソフトウェアをブロック] を有効にします。共有許可ルールを使用するかどうかを選択することもできます。 アプリケーションコントロールの有効化](../../Resources/images/application-control-enable.png)

Deep Security Agent 10.0 以降をインストールします (アプリケーションコントロールではAgentレスのトポロジーはサポートされません)。

また、ブロックするソフトウェアを削除し、標準のソフトウェアがインストールされていない場合はインストールします。

この手順を開始する前に、不要なソフトウェアがインストールされていないことを確認してください。アプリケーションコントロールを有効にすると、安全性が確認されていないソフトウェアや不正プログラムも含め、現在インストールされている「すべて」のソフトウェアが許可ルールに追加されます。インストールされているソフトウェアを把握していない場合は、クリーンインストールを実施し、その後でアプリケーションコントロールを有効にするのが最も安全な方法です。メンテナンス期間以外でもコンピュータのソフトウェアが頻繁に変更される場合 (開発用のビルドサーバなど) は、アプリケーションコントロールを使用しないでください (または、アプリケーションコントロールを有効にして、同時にビルドの際に開発管理のビルドパイプラインでAPIを使用してメンテナンスモードを有効にします)。

詳細については、大量のソフトウェア変更後にアプリケーションコントロールをリセットするを参照してください。

- Agentを有効化します。必要に応じて、アプリケーションコントロールのライセンスも有効化します。

-

Deep Security Managerのコンピュータエディタまたはポリシーエディタ

これらの設定は、ポリシーまたは特定のコンピュータについて変更できます。

ポリシーの設定を変更するには、[ポリシー] 画面に移動し、編集するポリシーをダブルクリック (またはポリシーを選択して [詳細] をクリック) します。

コンピュータの設定を変更するには、[コンピュータ] 画面に移動し、編集するコンピュータをダブルクリック (またはコンピュータを選択して [詳細] をクリック) します。で、[アプリケーションコントロール]→[一般] に進みます。

これらの設定は、ポリシーまたは特定のコンピュータについて変更できます。

ポリシーの設定を変更するには、[ポリシー] 画面に移動し、編集するポリシーをダブルクリック (またはポリシーを選択して [詳細] をクリック) します。

コンピュータの設定を変更するには、[コンピュータ] 画面に移動し、編集するコンピュータをダブルクリック (またはコンピュータを選択して [詳細] をクリック) します。で、[アプリケーションコントロール]→[一般] に進みます。[オン] または [継承 (オン)] を選択してアプリケーションコントロールエンジンを有効にします。

-

許可ルールまたはブロックルールを作成するまでの間、新規または変更されたすべてのソフトウェアを自動的にブロックする場合は、[承認されていないソフトウェアを明示的に許可するまでブロック] を選択します。

Webホスティングソフトウェア、Microsoft Exchange、Oracle PeopleSoftなど一部のソフトウェアでは、ソフトウェアによってファイルが変更されることがあります。この場合、ソフトウェアを完全にロックダウンするのではなく、ソフトウェア自身による変更が自動的にブロックされないよう、[承認されていないソフトウェアを明示的にブロックするまで許可] を選択します。そのうえで、不要なソフトウェアが検出された場合は手動でブロックルールを追加します。 - 複数のコンピュータが使用するルールセットをAPIで作成した場合は、共有ルールセットを選択します。

-

[保存] をクリックします。

Deep Security ManagerとAgentの次回接続時に、コンピュータでアプリケーションコントロールエンジンが有効になり、現在インストールされているソフトウェアに基づいてローカルの初期許可ルールが作成されるか、共有ルールセットがダウンロードされます。所要時間は以下の要素によって異なります。

- ハートビート間隔と双方向通信

- ファイルの数

- コンピュータのディスク速度とCPU速度 (ローカルルールセットのみ)

- 帯域幅 (共有ルールセットのみ)

- 間にあるルータ、ファイアウォール、プロキシの数とシステムリソースの制限 (共有ルールセットのみ)

- Relayを介したルールセットの配信 (共有ルールセットのみ)

アプリケーションコントロールでは、共有ルールセット、またはインベントリから構築された初期ローカルルールがないかぎり、ソフトウェアの許可やブロックは行われません。Deep Security Agent 10.0 以前では、プロキシからRelayへの接続はサポートされていませんでした。プロキシが原因でルールセットのダウンロードが失敗した場合、およびAgentがRelayまたはManagerにアクセスするためのプロキシを必要とする場合は、次のいずれかを実行する必要があります。

アプリケーションコントロールでは、共有ルールセット、またはインベントリから構築された初期ローカルルールがないかぎり、ソフトウェアの許可やブロックは行われません。Deep Security Agent 10.0 以前では、プロキシからRelayへの接続はサポートされていませんでした。プロキシが原因でルールセットのダウンロードが失敗した場合、およびAgentがRelayまたはManagerにアクセスするためのプロキシを必要とする場合は、次のいずれかを実行する必要があります。- Agentソフトウェアをアップデートして、プロキシを設定する。

- プロキシをバイパスする。

- 回避策としてアプリケーションコントロールルールセットのRelay設定を変更する

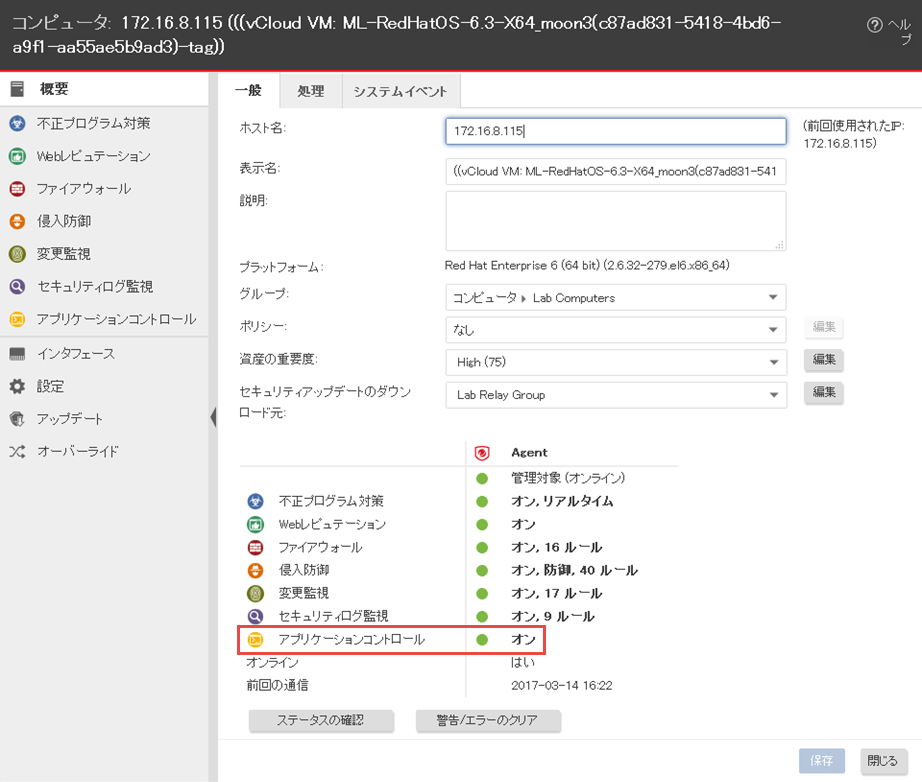

アプリケーションコントロールが有効化され、最初のソフトウェアインベントリ検索が完了すると、次の状態になります。

- [ステータス] が「オン」または「オン、承認されていないソフトウェアをブロック」になります。

- [コンピュータ] の [ステータス] が「アプリケーションコントロールルールセットの構築中」から「管理対象 (オンライン)」に変わります。

- [イベントとレポート]→[イベント]→[システムイベント] に、「アプリケーションコントロールルールセットの作成開始」および「アプリケーションコントロールルールセットの作成完了」が記録されます (ログが何も表示されない場合は、ログに記録するアプリケーションコントロールイベントを選択するを参照してください)。

-

アプリケーションコントロールが機能していることを確認するために、コンピュータに実行可能ファイルをコピーするか、プレーンテキストファイルに実行権限を追加して、そのファイルを実行してみます。

承認されていないソフトウェアに対する設定に応じて、ファイルがブロックまたは許可されます。アプリケーションコントロールで初期許可ルールの構築または共有ルールセットのダウンロードが完了している場合、変更が検出されると [処理] タブに表示され、このタブで許可ルールとブロックルールを作成できます。また、アラートを設定していれば、承認されていないソフトウェアが検出されたときやアプリケーションコントロールによってソフトウェアの起動がブロックされたときにアラートも表示されます。ソフトウェアの変更が存在しなくなるまで、または最も古いデータがデータベースから削除されるまで、イベントは保持されます。

テスト用ソフトウェアの許可ルールまたはブロックルールを追加して、もう一度実行してみます。今回は、許可ルールまたはブロックルールが適用されます。

[承認されていないソフトウェアを明示的に許可するまでブロック] を選択したために、承認されていないソフトウェアが誤ってブロックされた場合は、アプリケーションコントロールイベントログの [理由] 列で原因のトラブルシューティングに役立つ情報を確認できます。

以降、コンピュータをさらに追加する場合は、新しいコンピュータでアプリケーションコントロールを自動的に有効にするの手順を実行します。コンピュータの構成が同一の場合は、他のコンピュータ上で共有の許可ルールおよびブロックルールを再使用するも参照してください。

コンピュータへのパッチ適用、ゴールデンイメージのアップデート、実稼働環境へのプッシュなどの際は、必ずメンテナンスモードを有効にして、新規または変更されたソフトウェアをルールセットに追加してください。詳細については、ソフトウェアアップデートを許可するを参照してください。

新しいコンピュータでアプリケーションコントロールを自動的に有効にする

- 複数のコンピュータにアプリケーションコントロールを適用するポリシーがまだない場合は、アプリケーションコントロールを有効にするの手順を、[コンピュータ] ではなく [ポリシー] で設定します。

- [管理]→[イベントベースタスク] に進みます。

-

次のいずれかを実行します。

- 新しいコンピュータの検出時にトリガされる既存のイベントベースタスクの行を選択し、[プロパティ] をクリックします。

- [新規] をクリックし、[Agentからのリモート有効化] または [コンピュータの作成] でトリガされる新しいタスクを作成します。

-

アプリケーションコントロールが有効になっているポリシーを選択します。

Deep Security ManagerとAgentの次回接続時、Agentがポリシーとアプリケーションコントロール設定をダウンロードします。共有ルールセットを使用している場合は、共有ルールセットもダウンロードされます。所要時間は以下の要素によって異なります。

- ハートビート間隔と双方向通信

- ファイルの数

- コンピュータのディスク速度とCPU速度 (ローカルルールセットのみ)

- 帯域幅 (共有ルールセットのみ)

- 間にあるルータ、ファイアウォール、プロキシの数とシステムリソースの制限 (共有ルールセットのみ)

- Relayを介したルールセットの配信 (共有ルールセットのみ)

複数のコンピュータに同じポリシーを適用する場合、アプリケーションコントロールの施行については同じ設定が適用されますが、共有ルールセットを選択していないかぎり、同じルールセットは適用されません。つまり、ポリシーによって複数のコンピュータでアプリケーションコントロールが有効化されますが、初期設定では各コンピュータで独自のローカルルールセットが生成されます。そのため、あるアプリケーションが許可されるかブロックされるかはコンピュータごとに異なります。特定のソフトウェアをすべてのコンピュータで同じようにブロックまたは許可する場合は、共有ルールセットを作成して適用します。