Deep Security 11のサポートは終了しています。バージョンセレクタ(上記)を使用して、より新しいバージョンのヘルプセンターを表示します。

本ヘルプセンターは英語版を翻訳したものです。また、一部には翻訳ソフトウエアにより機械的に翻訳した内容が含まれます。翻訳については順次対応しておりますが、最新の情報になっていない場合があります。最新の情報は英語版のページでご確認ください。表示言語は、画面右上の言語名をクリックして切り替えられます。

本ヘルプセンターの一部の記事には外部リンクが含まれています。リンク切れなどお気づきの点がございましたら、トレンドマイクロサポート窓口までご連絡ください。

Connected Threat Defenseを使用した脅威の検出

今日のデータセンターでは、フィッシングやスピアフィッシングなどの手法を用いた標的型攻撃によるセキュリティ侵害が増えています。これらのケースでは、不正プログラム作成者は特定の環境を標的にした不正プログラムを作成することによって、従来の不正プログラムScannerを回避します。Deep SecurityのConnected Threat Defense機能は、新しい脅威に対する不正プログラム対策保護を強化します。

このトピックの内容:

- Connected Threat Defenseの仕組み

- Connected Threat Defenseの前提条件を確認する

- Deep Discovery Analyzerへの接続をセットアップする

- Trend Micro Control Managerへの接続をセットアップする

- Connected Threat Defenseで使用する不正プログラム検索設定を作成する

- コンピュータでConnected Threat Defenseを有効にする

- 分析のためにファイルをDeep Discoveryへ手動で送信する

- 誤ったアラームを引き起こしたファイルを許可する

- 不審なファイルに対する検索処理を設定する

- Deep Securityで不審オブジェクトリストをアップデートする

- マルチテナント環境でConnected Threat Defenseを設定する

- サポートされているファイルタイプ

不正プログラム対策 モジュールの概要については、 不正プログラムの防止を参照してください。

Connected Threat Defenseの仕組み

- すべてのコンポーネントが適切に設定されている場合、Deep Security Agentはヒューリスティック検出を使用して、保護されているコンピュータ上のファイルを分析し、それらが不審なファイルであるかどうかを判断します。

- 必要に応じて、Deep SecurityからDeep Discovery Analyzerへ手動または自動で不審なファイルを送信できます。Deep Discovery Analyzerは、受け取ったファイルをサンドボックス (分離され、保護されている仮想環境) で実行して挙動を検証します。

- Deep Security Managerが、Deep Discovery Analyzerからサンドボックス分析の結果を受け取ります。

サンドボックス分析レポートが保護を提供するわけではなく、Deep Discovery分析に関する情報が記載されているだけにすぎません。保護を実行するためには、Control Managerへの接続が必要です。このレポートは、Deep Discovery Analyzerから15分ごとに取得されます。

- Deep Discovery Analyzerが分析結果をControl Managerにプッシュします。Control Managerでは、分析に基づいてファイルに対する処理を指定できます。処理が指定されると、「不審オブジェクトリスト」と呼ばれる新しい脅威のリストが作成またはアップデートされます。Deep Discovery InspectorやDeep Discovery Email Inspectorなどの他のトレンドマイクロ製品もControl Managerに接続してこのリストをアップデートできます。

- 必要に応じて、Deep Security ManagerでControl Managerから不審オブジェクトリストを取得し、Deep Security Agentに送信するように設定できます。

Connected Threat Defenseの前提条件を確認する

Deep SecurityをDeep Discoveryに接続する前に、環境が次の要件を満たしていることを確認してください。

- Deep Security Managerがインストールされ、Deep Security AgentまたはDeep Security Agentによって保護されたコンピュータ、あるいはその両方が設定されている。

オプション:

- Deep Discovery Analyzer 5.5がインストールされ、サンドボックス仮想マシンがプロビジョニングされている。

- Trend Micro Control Manager 7.0以降がインストールされている。

- Control Managerの管理対象サーバにDeep Discovery Analyzerが追加されている。詳細については、Control Managerのドキュメントを参照してください。

Deep Discovery Analyzerへの接続をセットアップする

Deep Security ManagerからDeep Discovery Analyzerに分析用の不審なファイルを送信する場合は、接続を設定する必要があります。

Control ManagerですでにDeep Securityが管理されている場合:

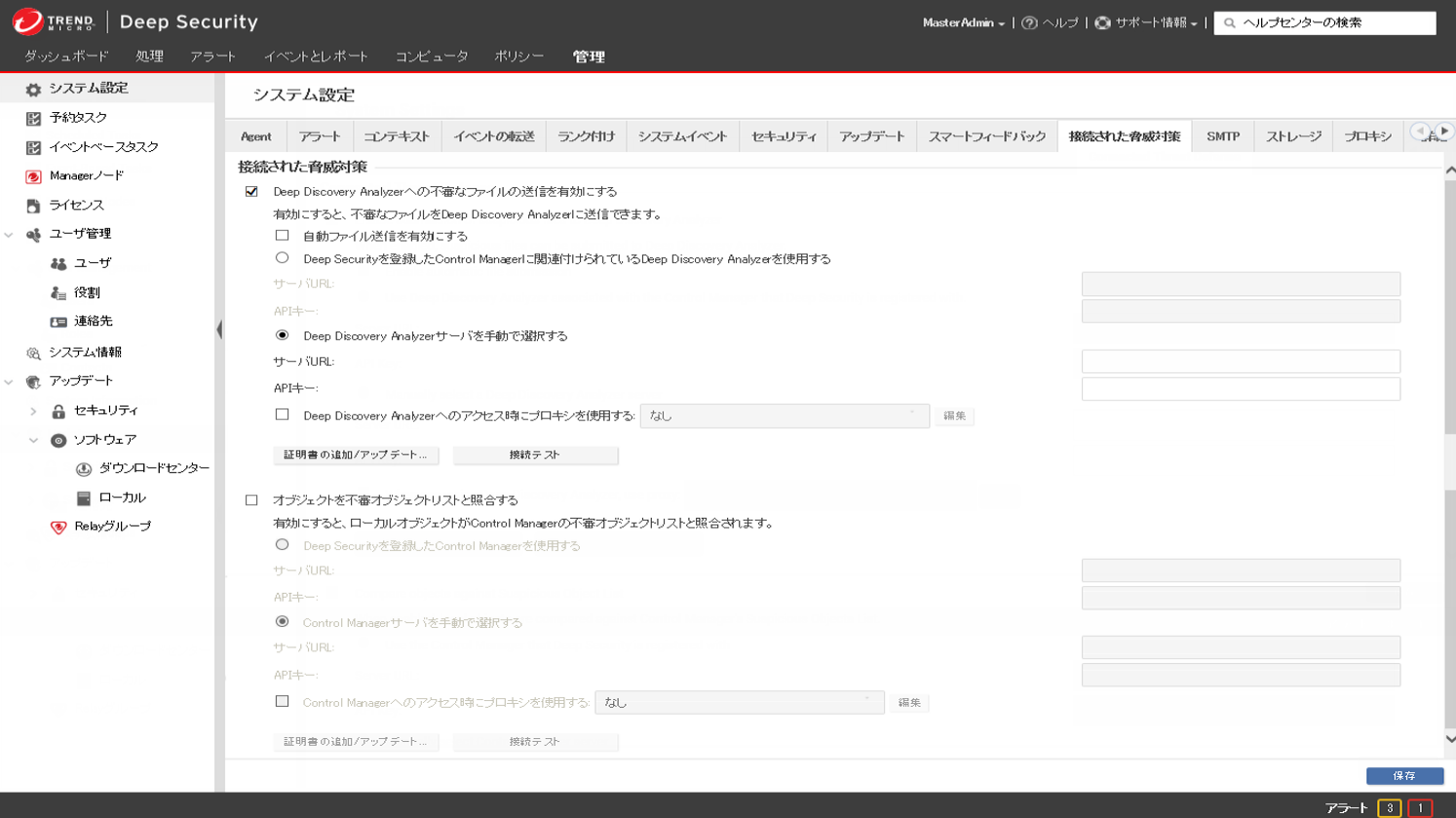

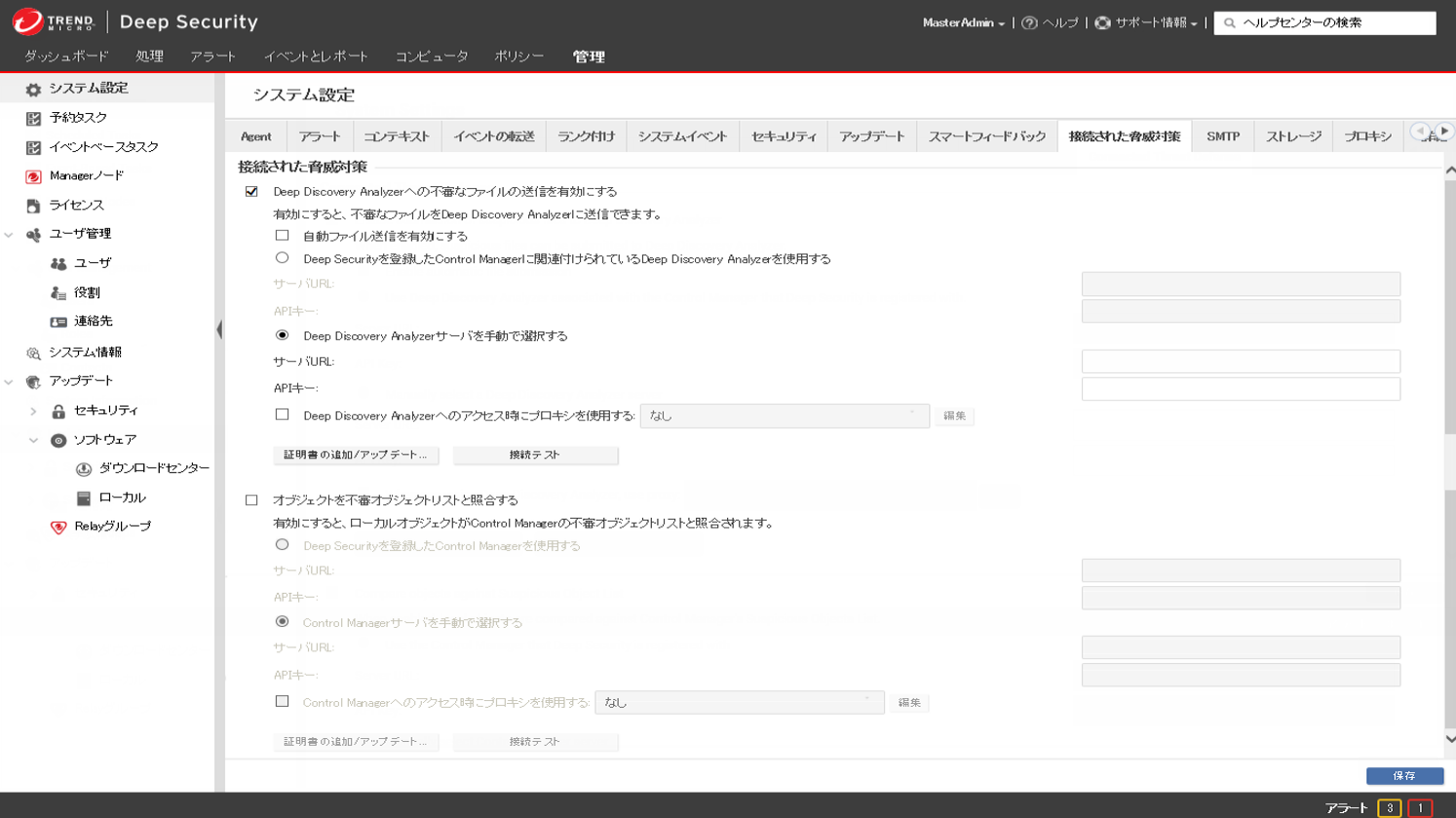

- Deep Security Managerで、[管理]→[システム設定]→[Connected Threat Defense] に進みます。

- [Deep Discovery Analyzerへの不審なファイルの送信を有効にする] を選択します。

- Deep Security Managerでファイルを自動的にDeep Discovery Analyzerに送信するには、[自動ファイル送信を有効にする] を選択します。

Deep Discovery Analyzerへの自動送信は15分ごとに発生し、1回の送信で最大100個のファイルが送信されます。

- [Deep Securityを登録したControl Managerに関連付けられているDeep Discovery Analyzerを使用します] を選択します。

- [接続テスト] をクリックします。証明書が見つからないかまたは無効であるためにDeep Securityが接続できないというエラーが表示される場合は、[証明書の追加/アップデート] をクリックし、正しいDeep Discovery Analyzer証明書にアップデートします。

- [保存] をクリックします。

Control ManagerでまだDeep Securityが管理されていない場合:

- Deep Discovery Analyzerで、[ヘルプ]→[バージョン情報] に進み、サーバURLとAPIキーを確認します。これらの値は後で必要になるため、テキストファイルにコピーしてください。

- Deep Security Managerで、[管理]→[システム設定]→[Connected Threat Defense] に進みます。

- [Deep Discovery Analyzerへの不審なファイルの送信を有効にする] を選択します。

- Deep Security Managerでファイルを自動的にDeep Discovery Analyzerに送信するには、[自動ファイル送信を有効にする] を選択します。

Deep Discovery Analyzerへの自動送信は15分ごとに発生し、1回の送信で最大100個のファイルが送信されます。

- [Deep Discovery Analyzerサーバを手動で選択する] を選択し、手順1で確認したサーバURLとAPIキーを入力します。

- [接続テスト] をクリックします。証明書が見つからないかまたは無効であるためにDeep Securityが接続できないというエラーが表示される場合は、[証明書の追加/アップデート] をクリックし、正しいDeep Discovery Analyzer証明書にアップデートします。

- [保存] をクリックします。

Trend Micro Control Managerへの接続をセットアップする

以下の設定を行うと、Deep Security ManagerでControl Managerから不審オブジェクトリストを取得し、保護されているコンピュータで共有して、ローカルオブジェクトをControl Managerの不審オブジェクトリストと照合できるようになります。

Control ManagerですでにDeep Securityが管理されている場合:

- Deep Security Managerで、[管理]→[システム設定]→[Connected Threat Defense] に進みます。

- [オブジェクトを不審オブジェクトリストと照合する] を選択します。

- Control ManagerですでにDeep Securityが管理されている場合は、[Deep Securityを登録したControl Managerを使用する] を選択します。

- [接続テスト] をクリックします。証明書が見つからないかまたは無効であるためにDeep Securityで接続できないというエラーが表示される場合は、[証明書の追加/アップデート] をクリックし、正しいControl Manager証明書にアップデートします。

- [保存] をクリックします。

Control ManagerでまだDeep Securityが管理されていない場合:

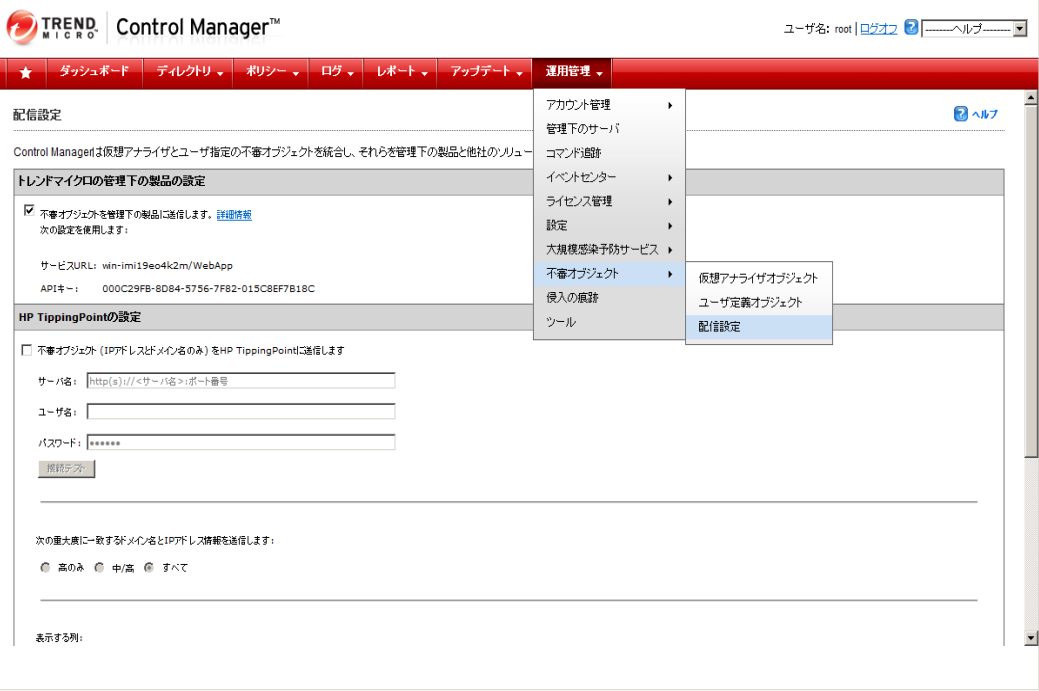

- Trend Micro Control Managerで、[ の管理]→[管理下のサーバ]→[サーバの登録]の順に選択します。

- [ サーバの種類]の[ ]ドロップダウンメニューからDeep Securityを選択します。

- Deep SecurityをControl Managerサーバに登録するには、[ 追加 ]をクリックします。

Control Managerは、 サービスURL および APIキー を管理下の製品として追加してから10分以内にDeep Securityの登録に必要な情報を自動的に転送します。

Connected Threat Defenseで使用する不正プログラム検索設定を作成する

以下の設定を行うと、Deep Securityで不審なファイルを検出してバックアップし、詳細な分析のため自動的にDeep Discovery Analyzerに送信できるようになります。

- Deep Security Managerで、[ポリシー]→[共通オブジェクト]→[その他]→[不正プログラム検索設定] の順に選択します。

- 新しい検索設定を作成するか、または既存の設定を編集します。

- [一般] タブの [ドキュメントの脆弱性対策] で、[ドキュメントの脆弱性を突いた攻撃コードを検索する] を選択し、次のいずれかのオプションを選択します。

- 既知の脆弱性に対する攻撃コードのみを検索する: 既知の重大な脆弱性のみを検出します。このオプションにはCVE攻撃コードの種類が関連付けられています( 不正プログラム修復処理をカスタマイズする .)を参照)。

- 既知の脆弱性に対する攻撃に加え、未知の攻撃コードも積極的に検索する: より多くの問題が検出されますが、誤判定も増えます。不審なファイルを検出してDeep Discovery Analyzerに送信する場合は、このオプションを選択する必要があります。アグレッシブ検出ルールの脆弱性タイプはこのオプションに関連付けられています(不正プログラム修復処理をカスタマイズするを参照してください)。

- 不正プログラム検索の設定の説明に従って、他の不正プログラム検索オプションを設定します。

コンピュータでConnected Threat Defenseを有効にする

Connected Threat Defenseは、ポリシーで有効にすることも、コンピュータごとに有効にすることもできます。

- コンピュータエディタまたはポリシーエディタ

You can change these settings for a policy or for a specific computer.

To change the settings for a policy, go to the Polices page and double-click the policy that you want to edit (or select the policy and click Details).

To change the settings for a computer, go to the Computers page and double-click the computer that you want to edit (or select the computer and click Details).で、[不正プログラム対策]→[一般] の順に選択します。

You can change these settings for a policy or for a specific computer.

To change the settings for a policy, go to the Polices page and double-click the policy that you want to edit (or select the policy and click Details).

To change the settings for a computer, go to the Computers page and double-click the computer that you want to edit (or select the computer and click Details).で、[不正プログラム対策]→[一般] の順に選択します。 - [不正プログラム対策のステータス] が [オン] または [継承 (オン)] であることを確認します。

- [一般] タブには、[リアルタイム検索]、[手動検索]、および[予約検索] の各セクションがあります。それぞれの検索の種類については、不正プログラム対策の有効化と設定を参照してください。該当するセクションで、[不正プログラム検索設定] リストから上記の手順で作成した検索設定を選択します。

- [Connected Threat Defense] タブに移動し、必要に応じて以下の設定を調整します。

- Deep SecurityからDeep Discovery Analyzerに不審なファイルを送信する場合は、[サンドボックス分析] の下にあるオプションを [はい] または [継承 (はい)] に設定します。

- Deep SecurityとControl Manager間の接続がセットアップされており、Control Managerの不審オブジェクトリストを使用して不正なファイルを検出する場合は、[不審オブジェクトリスト] の下にある [Control Managerの不審オブジェクトリストを使用する] を [はい] または [継承 (はい)] に設定します。

- [保存] をクリックします。

分析のためにファイルをDeep Discoveryへ手動で送信する

[イベントとレポート]→[イベント]→[不正プログラム対策イベント]→[検出ファイル] 画面に表示されるファイルを手動で送信できます。

- 送信するファイルを選択し、[分析] ボタンをクリックします。

- 表示されるウィザードの手順に従います。

- ファイルが送信された後に、[検出ファイル] 画面の [送信ステータス] 列で分析の進捗状況を確認できます。

- 分析が完了すると、[送信ステータス] 列が「レポートの準備完了」になります。[レポートの準備完了] リンクをクリックすると、詳細を確認できます。

誤ったアラームを引き起こしたファイルを許可する

[イベントとレポート]→[イベント]→[不正プログラム対策イベント]→[検出ファイル] 画面で不正プログラムと判定されたファイルが不正プログラムでないことがわかっている場合は、コンピュータエディタまたはポリシーエディタ![]() You can change these settings for a policy or for a specific computer.

To change the settings for a policy, go to the Polices page and double-click the policy that you want to edit (or select the policy and click Details).

To change the settings for a computer, go to the Computers page and double-click the computer that you want to edit (or select the computer and click Details).の [不正プログラム対策]→[詳細] タブで [ドキュメントの脆弱性対策ルールの例外] リストに追加できます。

You can change these settings for a policy or for a specific computer.

To change the settings for a policy, go to the Polices page and double-click the policy that you want to edit (or select the policy and click Details).

To change the settings for a computer, go to the Computers page and double-click the computer that you want to edit (or select the computer and click Details).の [不正プログラム対策]→[詳細] タブで [ドキュメントの脆弱性対策ルールの例外] リストに追加できます。

ファイルを許可するには、ファイルを右クリックして [許可] をクリックし、表示されるウィザードの手順に従います。

不審なファイルに対する検索処理を設定する

Apex Centralコンソールで不審オブジェクトリストを表示し、不審なオブジェクトが検出された場合に実行する処理 (ログ、ブロック、または隔離) を設定できます(.)の設定の詳細については、不審オブジェクトのリストの管理を参照してください。Apex Centralから不審オブジェクトリストを取得するようにDeep Security Managerを設定している場合、Deep Securityで不審なオブジェクトが検出されると、指定した処理がDeep Securityで実行されます。

Deep Securityでは、ファイルが不審なオブジェクトがサポートされます。 Webレピュテーション 保護モジュールがTrend Micro Smart Protection サーバを使用するように設定されている場合、URL不審オブジェクトもサポートされます。IPが不審なオブジェクトとドメインが不審なオブジェクトはサポートされません。

Deep Securityで不審オブジェクトリストをアップデートする

Control Managerで不審なオブジェクトの分析が完了し、ファイルに対する処理を設定した後、Deep SecurityでControl Managerの不審オブジェクトリストを使用してコンピュータを保護できます。Deep Security Managerで手動で不審ファイルリストをアップデートするには、[管理]→[アップデート]→[セキュリティ] に進み、[不審オブジェクトリストのアップデート] 列の項目を使用して最新のリストを取得し、保護されたコンピュータに送信します。アップデートされたリストがないかを定期的に確認する予約タスクを作成することもできます (Deep Security予約タスクの設定を参照してください)。

Control Managerにおける不審オブジェクトの初期設定は「ログ」です。この初期設定は、必要に応じて「隔離」または「ブロック」に変更できます。

Deep Securityで不審オブジェクトリストがアップデートされ、指定した処理でコンピュータポリシーがアップデートされた後、Deep Security Agentで該当するコンピュータが確認され、保護されたコンピュータ上で同じファイルが再び検出された場合に常に同じ処理が実行されるようになります。

マルチテナント環境でConnected Threat Defenseを設定する

マルチテナント環境では、プライマリテナント (t0) のDeep Discovery AnalyzerおよびControl Managerの設定を他のテナントと共有するかどうかを選択できます。そのためには、[管理]→[システム設定]→[テナント]→[プライマリテナントのTrend Micro Control ManagerおよびDeep Discovery Analyzerサーバの設定の使用をテナントに許可します] を有効にします。

- この設定が有効になっている場合、テナントで [管理]→[システム設定]→[Connected Threat Defense] に移動すると、[初期サーバ設定を使用する] チェックボックスが表示されます。このチェックボックスをオンにすると、プライマリテナントの設定が使用されます。[初期サーバ設定を使用する] チェックボックスがオフの場合は、各テナントでConnected Threat Defenseの設定を独自に設定できます。

- この設定が無効になっている場合、テナントでConnected Threat Defenseを使用するには、Control ManagerおよびDeep Discovery Analyzerを各テナントで独自に設定する必要があります。

サポートされているファイルタイプ

Deep Securityでは、次のファイルタイプをDeep Discovery Analyzerに送信できます。

- doc - Microsoft Word文書

- docx - Microsoft Office Word 2007文書

- gul - JungUm Global文書

- hwp - Hancom Hangul Word Processor (HWP) 文書

- hwpx - Hancom Hangul Word Processor 2014 (HWPX) 文書

- jar - JavaアプレットJavaアプリケーション

- js - JavaScriptファイル

- jse - JavaScriptエンコード済みスクリプトファイル

- jtd - JustSystems一太郎ドキュメント

- lnk - Microsoft Windowsシェルバイナリ形式リンクショートカット

- mov - Apple QuickTimeメディア

- pdf - Adobeポータブルドキュメントフォーマット (PDF)

- ppt - Microsoft PowerPointプレゼンテーション

- pptx - Microsoft Office PowerPoint 2007プレゼンテーション

- ps1 - Microsoft Windows PowerShellスクリプトファイル

- rtf - Microsoftリッチテキスト形式 (RTF) 文書

- swf - Adobe Shockwave Flashファイル

- vbe - Visual Basicエンコード済みスクリプトファイル

- vbs - Visual Basicスクリプトファイル

- xls - Microsoft Excel表計算ファイル

- xlsx - Microsoft Office Excel 2007表計算ファイル

- xml - Microsoft Office 2003 XMLファイル