本ヘルプセンターは英語版を翻訳したものです。また、一部には翻訳ソフトウエアにより機械的に翻訳した内容が含まれます。翻訳については順次対応しておりますが、最新の情報になっていない場合があります。最新の情報は英語版のページでご確認ください。表示言語は、画面右上の言語名をクリックして切り替えられます。

本ヘルプセンターの一部の記事には外部リンクが含まれています。リンク切れなどお気づきの点がございましたら、トレンドマイクロサポート窓口までご連絡ください。

変更監視の設定

変更監視保護モジュールは、不審なアクティビティを示している可能性があるファイルや重要なシステム領域 (Windowsレジストリなど) への変更を検出します。検出では、現在の状況が、以前に記録されたベースラインの読み取り値と比較されます。Deep Securityには、事前定義された変更監視ルールが付属しています。新しい変更監視ルールは、セキュリティアップデートで提供されます。

注意: 変更監視ではシステムに加えられた変更が検出されますが、変更の防止や取り消しは実行されません。

変更監視を有効にする方法

変更監視は、ポリシー内で有効にすることも、コンピュータレベルで有効にすることもできます。

ここでは、変更監視を有効にするための一般的な手順を示します。

1.変更監視をオンにする

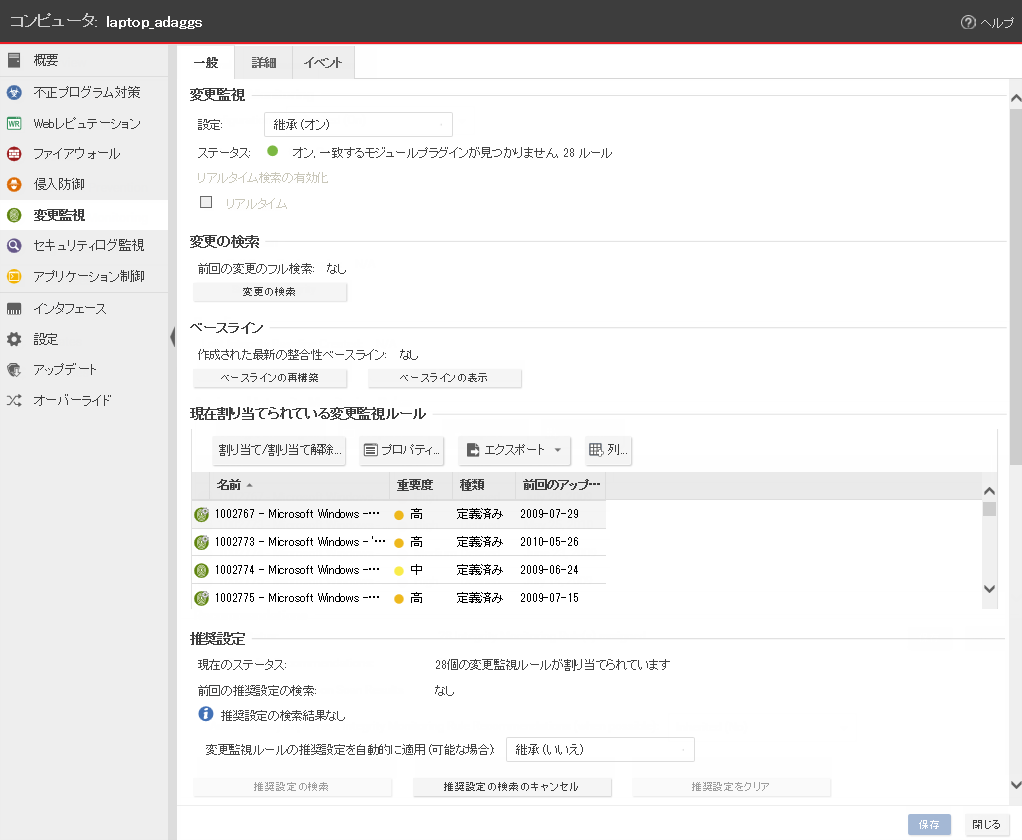

変更監視は、コンピュータの設定またはポリシーで有効にできます。ポリシーまたはコンピュータエディタを開いて [変更監視]→[一般] に移動します。[設定] を [オン] または [継承 (オン)] に設定して、[保存] をクリックします。

2.推奨設定の検索を実行する

コンピュータで推奨設定の検索を実行して、どのルールが適切か、推奨設定を取得します。コンピュータエディタを開いて [変更監視]→[一般] に移動します。[推奨設定] セクションで、[推奨設定の検索] をクリックします。必要に応じ、検出されたルールの推奨設定をDeep Securityで適用有効にするように指定することもできます。

推奨される変更監視ルールを適用すると、監視対象のエンティティと属性が多くなりすぎる可能性があります。重要で監視すべき対象を特定し、カスタムルールを作成するかまたは事前定義されたルールを調整することをお勧めします。頻繁に変更されるプロパティ (プロセスIDや送信元ポート番号など) を監視するルールでは、検出数が多くなりがちなため、調整が必要になることがあるので、注意が必要です。

3.変更監視ルールを適用する

前述したように、推奨設定の検索の実行時に推奨されたルールをDeep Securityで自動的に有効にすることができます。また、手動でルールを割り当てることも可能です。

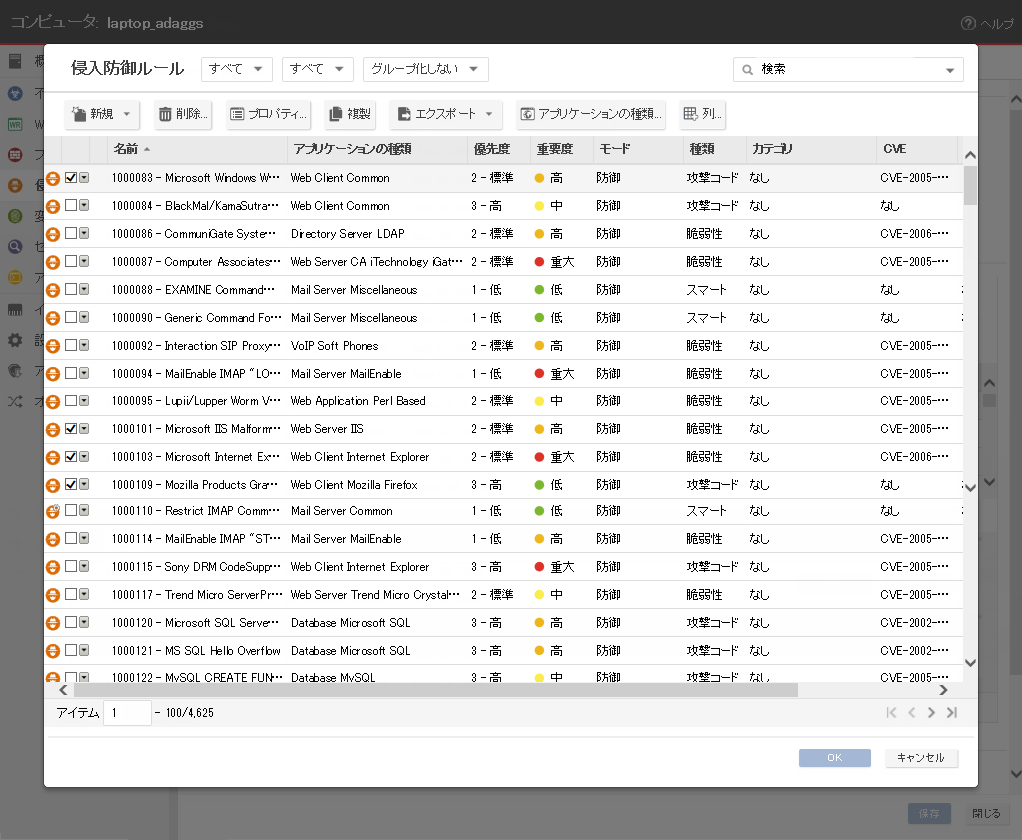

ポリシーまたはコンピュータエディタで、[変更監視]→[一般] に移動します。[現在割り当てられている変更監視ルール] セクションに、このポリシーまたはコンピュータで有効になっているルールが表示されます。変更監視ルールを追加または削除するには、[割り当て/割り当て解除] をクリックします。使用可能なすべての変更監視ルールを示す画面が表示され、ルールを選択したり、選択を解除したりできます。

トレンドマイクロが提供する一部の変更監視ルールは、正常に機能するため、ローカルでの設定を必要とします。このようなルールをコンピュータに割り当てるか、ルールが自動的に割り当てられると、設定が必要であることを通知するアラートが発令されます。

変更監視ルールは、ローカルで編集して編集中のコンピュータまたはポリシーにのみ変更内容を適用することも、グローバルに編集してルールを使用する他のすべてのポリシーまたはコンピュータに変更内容を適用することもできます。ルールをローカルで編集するには、そのルールを右クリックして [プロパティ] をクリックします。ルールをグローバルに編集するには、そのルールを右クリックして [プロパティ (グローバル)] をクリックします。

組織にとって重要な特定の変更 (新しいユーザの追加や新しいソフトウェアのインストールなど) を監視するために、カスタムルールを作成することもできます。カスタムルールの作成方法の詳細については、変更監視ルールの言語を参照してください。

ヒント: パフォーマンスを向上させ、競合や誤検出を避けるためには、できるだけ具体的な変更監視ルールを作成します。たとえば、ハードドライブ全体を監視するルールは作成しないでください。

4.コンピュータのベースラインを構築する

ベースラインは、変更の検索結果の比較対象となる元の状態です。変更の検索用の新しいベースラインをコンピュータで作成するには、コンピュータエディタを開き、[変更監視]→[一般] に進み、[ベースラインの再構築] をクリックします。

現在のベースラインデータを表示するには、[ベースラインの表示] をクリックします。

ヒント: パッチを適用した後は、新しいベースライン検索を実行することをお勧めします。

5.変更を定期的に検索する

変更は定期的に検索してください。手動検索を実行するには、コンピュータエディタを開き、[変更監視]→[一般] に進み、[変更の検索] をクリックします。検索を定期的に実行する予約タスクを作成することもできます。

6.変更監視をテストする

以降の変更監視設定の手順に進む前に、ルールとベースラインが正常に動作しているかどうかをテストします。

- 変更監視が有効になっていることを確認します。

- Go to the コンピュータまたはポリシーエディタ

これらの設定は、ポリシーまたは特定のコンピュータについて変更できます。

ポリシーの設定を変更するには、[ポリシー] 画面に移動し、編集するポリシーをダブルクリック (またはポリシーを選択して [詳細] をクリック) します。

コンピュータの設定を変更するには、[コンピュータ] 画面に移動し、編集するコンピュータをダブルクリック (またはコンピュータを選択して [詳細] をクリック) します。> 変更監視 >割り当てられた 変更監視ルール。[Assign/Unassign]をクリックします。

これらの設定は、ポリシーまたは特定のコンピュータについて変更できます。

ポリシーの設定を変更するには、[ポリシー] 画面に移動し、編集するポリシーをダブルクリック (またはポリシーを選択して [詳細] をクリック) します。

コンピュータの設定を変更するには、[コンピュータ] 画面に移動し、編集するコンピュータをダブルクリック (またはコンピュータを選択して [詳細] をクリック) します。> 変更監視 >割り当てられた 変更監視ルール。[Assign/Unassign]をクリックします。 - Windowsユーザの場合:

- [1002773 - Microsoft Windows - 'Hosts' file modified] を検索し、このルールを有効にします。このルールは、C:\windows\system32\drivers\etc\hostsに変更が加えられた場合にアラートを発令します。

Linuxユーザの場合:

- [1003513 - Unix - File attributes changes in /etc location] を検索し、このルールを有効にします。このルールは、/etc/hosts ファイルが変更されたときにアラートを生成します。

- 上記のファイルに変更を加え、変更を保存します。

- Go to the コンピュータエディタ

コンピュータエディタを開くには、[コンピュータ] 画面に移動し、編集するコンピュータをダブルクリック (またはコンピュータを選択して [詳細] をクリック) します。> 変更監視 >一般 を選択して、 変更の検索をクリックします。

コンピュータエディタを開くには、[コンピュータ] 画面に移動し、編集するコンピュータをダブルクリック (またはコンピュータを選択して [詳細] をクリック) します。> 変更監視 >一般 を選択して、 変更の検索をクリックします。 - イベント&レポート>変更監視イベント に移動して、変更されたホストファイルのレコードを確認します。検出が記録されていれば、変更監視モジュールは正常に動作しています。

検索を実行するタイミング

変更監視検索を実行するためのオプションは3つあります。

- 手動検索: 手動の変更監視検索は、変更監視がオフのときでも実行できます。コンピュータエディタを開いて [変更監視]→[一般] に移動します。[変更の検索] セクションで、[変更の検索] をクリックします。

- 予約検索: 変更監視がオンのときには、他のDeep Security処理と同様に、変更監視検索を予約できます。Deep Securityは、監視対象エンティティを確認し、前回検索を実行したときから変更されたイベントを特定し、記録します。前回の検索後に、監視対象エンティティに対して複数回の変更が行われた場合は、最新の変更のみが検出されます。エンティティの状態に対する複数の変更を検出してレポートするためには、予約検索の頻度を上げることを検討します。たとえば、検索を週1回ではなく毎日実施するようにします。または、頻繁に変更されるエンティティについて、リアルタイムの検索を有効にします。

- リアルタイム検索: 変更監視がオンのときには、[リアルタイム] チェックボックスを選択してリアルタイム検索を有効にできます。このオプションを選択すると、Deep Securityはエンティティの変更をリアルタイムで監視し、変更を検出すると変更監視イベントを生成します。イベントは、リアルタイムでSyslog経由でSIEMに、または次回のDeep Security Managerとのハートビート通信時に転送されます。

CPUの使用率を制限する

変更監視のシステム検索ではローカルのCPUリソースを消費します。これは、最初に初期ベースラインが作成され、その後のシステム検索時にはシステムの状態がベースラインと照合されるためです。変更監視が予想以上にリソースを消費していることが判明した場合、CPUの使用率を次のレベルに制限することができます。

- 高: 一時停止せずに、ファイルを次々に検索する

- 中: ファイル検索の間に一時停止処理を行い、CPUリソースの消費を抑える

- 低: ファイル検索の間に、「中」よりも長い時間一時停止処理を行う

[変更監視のCPU使用率レベル] 設定を変更するには、ポリシーエディタまたはコンピュータエディタを開いて [変更監視]→[詳細] に進みます。

変更監視イベントを処理する

変更監視モジュールによって生成されたイベントは、Deep Security Managerの [イベントとレポート]→[変更監視イベント] に表示されます。イベントのタグ付けを行うと、イベントをソートしやすくなり、問題のないイベントと詳細な調査が必要なイベントを判別しやすくなります。

タグは、イベントを右クリックして [タグの追加] をクリックすることにより、手動でイベントに適用できます。タグを選択したイベントにのみ適用するか、同様のすべての変更監視イベントに適用するかを選択できます。

また、自動タグ付け機能を使用し、複数のイベントをグループ化してラベルを付けることもできます。Deep Security Managerでこの機能を設定するには、[イベントとレポート]→[変更監視イベント]→[自動タグ付け]→[新しい信頼済みのソース] に進みます。タグ付けの実行に使用できるソースは3つあります。

- 信頼済みのローカルコンピュータ

- トレンドマイクロのソフトウェア安全性評価サービス

- 信頼済みの共通ベースライン。コンピュータグループから収集された、ファイルのステータスのセットです。

イベントのタグ付けの詳細については、イベントを識別およびグループ化するためのタグの適用を参照してください。