本ヘルプセンターは英語版を翻訳したものです。また、一部には翻訳ソフトウエアにより機械的に翻訳した内容が含まれます。翻訳については順次対応しておりますが、最新の情報になっていない場合があります。最新の情報は英語版のページでご確認ください。表示言語は、画面右上の言語名をクリックして切り替えられます。

本ヘルプセンターの一部の記事には外部リンクが含まれています。万一リンク切れなどお気づきの点がございましたら、お手数ですが弊社サポート窓口までご連絡ください。

アプリケーションコントロールの設定

アプリケーションコントロールの仕組みについては、アプリケーションコントロールを参照してください。

アプリケーションコントロールを有効にしてソフトウェア変更を監視するには、次の操作を実行します。

この記事では、アプリケーションコントロールを使用する際に注意する必要がある、アプリケーションコントロールのヒントと注意事項についても説明します。

アプリケーションコントロールを有効にした後は、次のことを実行する方法について学ぶこともできます。

- アプリケーションコントロールルールセットの表示と変更

- ソフトウェアの変更後に アプリケーションコントロール をリセットする

- アプリケーションコントロールイベントの監視

- 共有ルールセットとグローバルルールセットを作成するためのAPIの使用

アプリケーションコントロールを有効にする

アプリケーションコントロールは、コンピュータの設定またはポリシーで有効にできます。

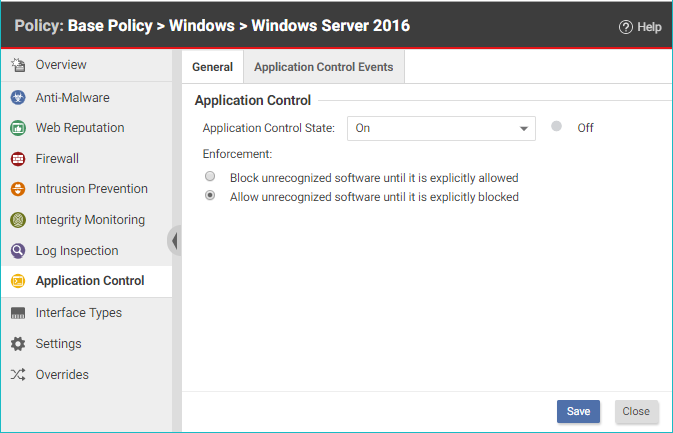

- コンピュータエディタまたはポリシーエディタを開き、[アプリケーションコントロール]→[一般] に移動します。

- [アプリケーションコントロールの状態] を [オン] または [継承 (オン)] に設定します。

- [施行] で、対象の保護状態を選択します。

- 承認されていないソフトウェアを明示的に許可するまでブロック

- 承認されていないソフトウェアを明示的にブロックするまで許可 (最初にアプリケーションコントロールを設定するときは、このオプションを選択することをお勧めします)

- [保存] をクリックします。

次回Deep Security Managerとエージェントが接続すると、エージェントはコンピュータ上にインストールされているすべてのソフトウェアを検索してインベントリを生成し、検出されたすべてのソフトウェアを許可するルールを作成します。環境に応じて、この初期インベントリには15分以上かかることがあります。

インベントリを生成する場合、 アプリケーションコントロール には、CIFS(Common Internet File System)やNFS(Network File System)などのリモートファイルシステム上のソフトウェアは含まれません。リモートファイルシステム上のソフトウェアは、インベントリに手動で追加する必要があります。

アプリケーションコントロールが予期したとおりに動作していることを確認するには、 アプリケーションコントロール が有効であることを確認しますの手順に従います。

新規および変更済みソフトウェアを監視する

保護対象コンピュータでインベントリの作成が完了した後は、追加または変更されたソフトウェアの実行可能ファイルは「ソフトウェア変更」として分類され、Deep Security Managerの [処理] 画面に表示されます。承認されていないソフトウェアが実行されたり、実行の試みがブロックされたりすると、そのイベントは [イベントとレポート]→[イベント]→[アプリケーションコントロールイベント]→[セキュリティイベント] に表示されます。詳細については、アプリケーションコントロールイベントを参照してください。

最初にアプリケーションコントロールを有効にした後は、[処理] 画面に多くのソフトウェア変更が表示されることがあります。これは、通常の操作の過程で、許可されたソフトウェアが新しい実行可能ファイルを作成したり、ファイルの名前を変更したり、ファイルを移動した場合に起こります。ルールを追加してアプリケーションコントロールを調整するにつれて、表示されるソフトウェア変更は少なくなります。

すべてのコンピュータのすべてのソフトウェアの変更をすばやく確認し、許可またはブロックルールを作成するには、[処理] タブを使用します。

Deep Security APIを使用して、許可またはブロックルールの作成を自動化できます。詳細については、Deep Security Automation Centerの未認識のソフトウェアを許可またはブロックするガイドを参照してください。

- Deep Security Managerで、[処理] に進みます。

- 承認されていないソフトウェアの特定の検出情報だけを表示するには、いくつかの方法で情報をフィルタできます。

各コンピュータの各ソフトウェア変更を個別に評価する代わりに、この後で説明するフィルタを使用して問題のないことが分かっているソフトウェア変更を見つけて、一括で許可します。

![[処理]タブでは、承認済みのソフトウェアインベントリからのドリフトを表示し、ソフトウェアの許可またはブロックを実行できます。 [処理]タブでは、承認済みのソフトウェアインベントリからのドリフトを表示し、ソフトウェアの許可またはブロックを実行できます。このリストをフィルタするには、時間間隔を選択するか、青いリンクをクリックするか、または検索フィルタを入力します。](Resources/images/actions.png)

表示されるソフトウェア変更の数を減らすには、次の操作を実行します。

- [アプリケーションコントロール: ソフトウェア変更] の横にあるドロップダウンリストから、[過去7日間] などの時間範囲を選択します。画面の上部付近にあるグラフのバーをクリックして、その期間の変更を表示することもできます。

- 左側の画面で、[コンピュータ] をクリックして個別のコンピュータまたはグループを選択するか、[スマートフォルダ] をクリックして特定のスマートフォルダに含まれるコンピュータのみを表示します (スマートフォルダによるコンピュータの動的なグループ化を参照)。[コンピュータ] タブと異なり、[ソフトウェア変更] 画面には通常すべてのコンピュータが表示されることはありません。許可またはブロックルールがないソフトウェア変更がアプリケーションコントロールによって検出されたコンピュータのみが表示されます。

- 検索フィルタフィールドに検索語句と演算子を入力します。プロセスによる変更、ユーザによる変更、ホスト名、インストールパス、MD5、SHA1、SHA256などの属性を検索します。たとえば、信頼する特定のユーザが加えたすべての変更を検索し、[すべて許可] をクリックしてそのユーザのすべての変更を許可できます。または、(メンテナンスモードが有効になっていないときに) 組織全体に特定のソフトウェアアップデートがインストールされた場合は、ファイルのハッシュ値に従って画面をフィルタし、[すべて許可] をクリックして発生したすべての変更を許可します。

ソフトウェア変更に関する詳細が右側の画面に表示されます。詳細のファイル名またはコンピュータ名をクリックして、検索フィルタに追加できます。

- [ファイル (ハッシュ) 別にグループ化] または [コンピュータ別にグループ化] を選択します。

- [許可] または [ブロック] をクリックして、そのコンピュータに、そのソフトウェア用の許可またはブロックルールを追加します。許可するかブロックするかを判断するために詳細な情報が必要な場合は、ソフトウェア名をクリックし、右側の詳細パネルを使用します。

次にAgentがDeep Security Managerに接続すると、Agentが新しいルールを受け取ります。

変更の処理のヒント

- ほとんどの環境では、[承認されていないソフトウェアを明示的にブロックするまで許可] オプションを選択して、アプリケーションコントロールを最初に有効にしたときの初期設定でソフトウェア変更を許可し、[処理] 画面に表示された変更の許可およびブロックルールを追加することをお勧めします。最終的に、ソフトウェア変更の頻度が低下します。この時点で、初期設定でソフトウェア変更をブロックし、問題のないことが分かっているソフトウェアの許可ルールを作成することを検討できます。一部の組織では、引き続き初期設定で変更を許可し、ブロックする必要があるソフトウェアを [処理] 画面で監視することが好まれます。

- 承認されていないソフトウェアを最初に処理する代わりに、セキュリティイベントを評価することから始めることもできます。セキュリティイベントは、実行された (または実行が試みられた) 承認されていないソフトウェアを示します。セキュリティイベントの詳細については、アプリケーションコントロールイベントの監視を参照してください。

- 承認されていないファイルの実行が許可された場合に、そのまま許可を継続するときは、許可ルールを作成します。ファイルの実行が許可されるだけでなく、ファイルに対するイベントが記録されなくなるため、ノイズが低減され、重要なイベントを見つけやすくなります

- 既知のファイルの実行がブロックされた場合は、コンピュータからそのファイルを駆除することを検討します (特に頻繁に発生する場合)。

- ソフトウェア変更は、発生したコンピュータごとに表示されることに注意してください。各コンピュータのソフトウェアを許可またはブロックする必要があります。

- ルールはコンピュータに割り当てられ、ポリシーには割り当てられません。たとえば、3台のコンピュータで

helloworld.pyが検出された場合、[すべて許可] または [すべてブロック] をクリックしても反映されるのはこの3台のコンピュータのみです。他のコンピュータは独自のルールセットを使用しているため、他のコンピュータでその後同じファイルが検出されても選択した処理は適用されません。 - 管理できるソフトウェアアップデートに関連する変更が表示された場合は、そのアップデートを実行するときにメンテナンスモード機能を使用します。変更の計画時にメンテナンスモードをオンにするを参照してください。

変更の計画時にメンテナンスモードをオンにする

メンテナンスモードが有効な場合、 アプリケーションコントロール は、CIFS(Common Internet File System)やNFS(Network File System)などのリモートファイルシステムを検索しません。リモートファイルシステムでのソフトウェアの変更は自動認証できないため、必要に応じて手動でソフトウェアインベントリに追加することをお勧めします。

アプリケーションコントロールはパッチのインストール、ソフトウェアのアップグレード、またはWebアプリケーションの配信も検出します。承認されていないソフトウェアの処理方法の設定によっては、[処理] タブで許可ルールを作成するまでこれらのソフトウェアがブロックされることがあります。

インストールやメンテナンスの実行時に不要なダウンタイムやアラートを回避するには、アプリケーションコントロールをメンテナンス期間用のモードに切り替えます。メンテナンスモードが有効な場合、アプリケーションコントロールは引き続きソフトウェアをブロックするルールを適用しますが、新しいソフトウェアやアップデートされたソフトウェアを実行して自動的にコンピュータのインベントリに追加します。

Deep Security APIを使用してメンテナンスモードを自動化できます。詳細については、Deep Security Automation Centerのアップグレード中のメンテナンスモードの設定ガイドを参照してください。

- Deep Security Managerで、[コンピュータ] に進みます。

- 1つ以上のコンピュータを選択し、[処理]→[メンテナンスモードをオンにする] をクリックします。

- メンテナンス期間を選択します。

予定されているメンテナンス期間が終了した時点で、メンテナンスモードは自動的に無効になります。または、アップデートの完了時に手動でメンテナンスモードを無効にする場合は、[無期限] を選択します。

[ダッシュボード] の [アプリケーションコントロール - メンテナンスモードのステータス] ウィジェットに、コマンドが成功したかどうかが示されます。

- ソフトウェアをインストールまたはアップグレードします。

- メンテナンスモードを手動で無効にするよう選択した場合、ソフトウェアの変更の検出を再び開始するにはメンテナンスモードを忘れずに無効にしてください。

アプリケーションコントロールのヒントと注意事項

- アプリケーションコントロールのパフォーマンスを向上させるには、Windows DefenderではなくDeep Securityの不正プログラム対策を使用してください。詳細については、Deep Security AgentとMicrosoft Defender ウイルス対策の共存を参照してください。

- バッチファイルまたはPowerShellスクリプトに対するブロックルールを作成する場合は、関連するインタープリタ (PowerShellスクリプトの場合はpowershell.exe、バッチファイルの場合はcmd.exe) の使用時に、このファイルをコピー、移動、または名前変更することはできません。

- 許可またはブロックルールを追加した場合、通常は次にAgentがDeep Security Managerに接続したときに、Agentにルールが送信されます。ルールセットのアップロードに失敗したことを示すエラーが表示された場合は、エージェントと relayの間のネットワークデバイスがハートビートポート番号または中継ポート番号。

- ブロックルールが機能していることを確認するために、ブロックしたソフトウェアを実行してみます(Deep Security Agentによる変更の検出方法の詳細については、アプリケーションコントロールで検出されるソフトウェア変更を参照してください)。

- ブロックしたソフトウェアがインストールされたままの場合、アプリケーションコントロールは引き続きソフトウェアの実行をブロックするとアラートを表示し、ログに記録します。コンピュータの権限に関するエラーログを少なくし、攻撃対象領域を縮小するには、アプリケーションコントロールがブロックしているソフトウェアをアンインストールします。その後、関連するアラートを消去するには、[アラート] または [ダッシュボード] へ進み、そのアラートをクリックし、[アラートの消去] をクリックします。ただし、すべてのアラートを消去できるわけではありません。詳細については、事前定義アラートを参照してください。

- コンピュータでのソフトウェアの変更が多すぎる場合、アプリケーションコントロールは引き続き既存のルールを適用しますが、パフォーマンス上の理由からそれ以上ソフトウェアの変更は検出されず、表示もされなくなります。この問題を解決するには、ソフトウェアの変更後に アプリケーションコントロール をリセットするを参照してください。